Planes militares confidenciales son accesibles en ordenadores no clasificados: vea imágenes

Red de Defensa no clasificada Documentos militares clasificados Malas prácticas Se lo ponen más fácil a los hackers Nota de una reunión sobre ayuda a Ucrania...

- Red de Defensa no clasificada

- Documentos militares clasificados

- Malas prácticas

- Se lo ponen más fácil a los hackers

- Nota de una reunión sobre ayuda a Ucrania

- Planes confidenciales de la ONU y la UE

- Planes del JEMAD y el Mando de Operaciones

- Avisos del Mando Conjunto del Ciberespacio

- Normas de seguridad de la información

- De falta disciplinaria a delito

“OPLAN 00036 del CMOPS. “OPERACIÓN LIBRE HIDALGO”. (REVISIÓN 3, CAMBIO 2)”.

Es el nombre de un documento, firmado por el comandante del Mando de Operaciones (CMOPS), que aprobó el plan de operaciones de la ‘Operación Libre Hidalgo’, es decir, el despliegue de las Fuerzas Armadas españolas en la Fuerza Provisional de las Naciones Unidas para el Líbano.

Este ‘Oplan’ se aprobó en marzo de 2022, con la clasificación ‘Confidencial’, que es el tercer nivel en el sistema español que regula la información clasificada, por debajo de ‘Secreto’ (el máximo) y ‘Reservado’, y por encima de ‘Difusión Limitada’.

Los documentos clasificados de toda la estructura del Ministerio de Defensa, como este plan de operaciones, deben manejarse en equipos certificados para ello, y en la red corporativa de alta clasificación, conocida como I3D AC.

En paralelo, existe una red para información no clasificada, I3D BC (baja clasificación). Confidencial Digital ha podido comprobar que el plan de operaciones para la misión en Líbano, y otros documentos clasificados, son accesibles y se manejan en la red no clasificada.

Red de Defensa no clasificada

I3D son las siglas de Infraestructura Integral de Información de la Defensa, que, como se ha indicado, tiene dos redes: AC, de alta clasificación o clasificada, y BC, baja clasificación o no clasificada. En esa segunda sólo se deberían poder consultar documentos etiquetados como ‘Uso oficial’, mientras que a partir de ‘Difusión Limitada’ deben manejarse en los equipos y redes certificados para información clasificada.

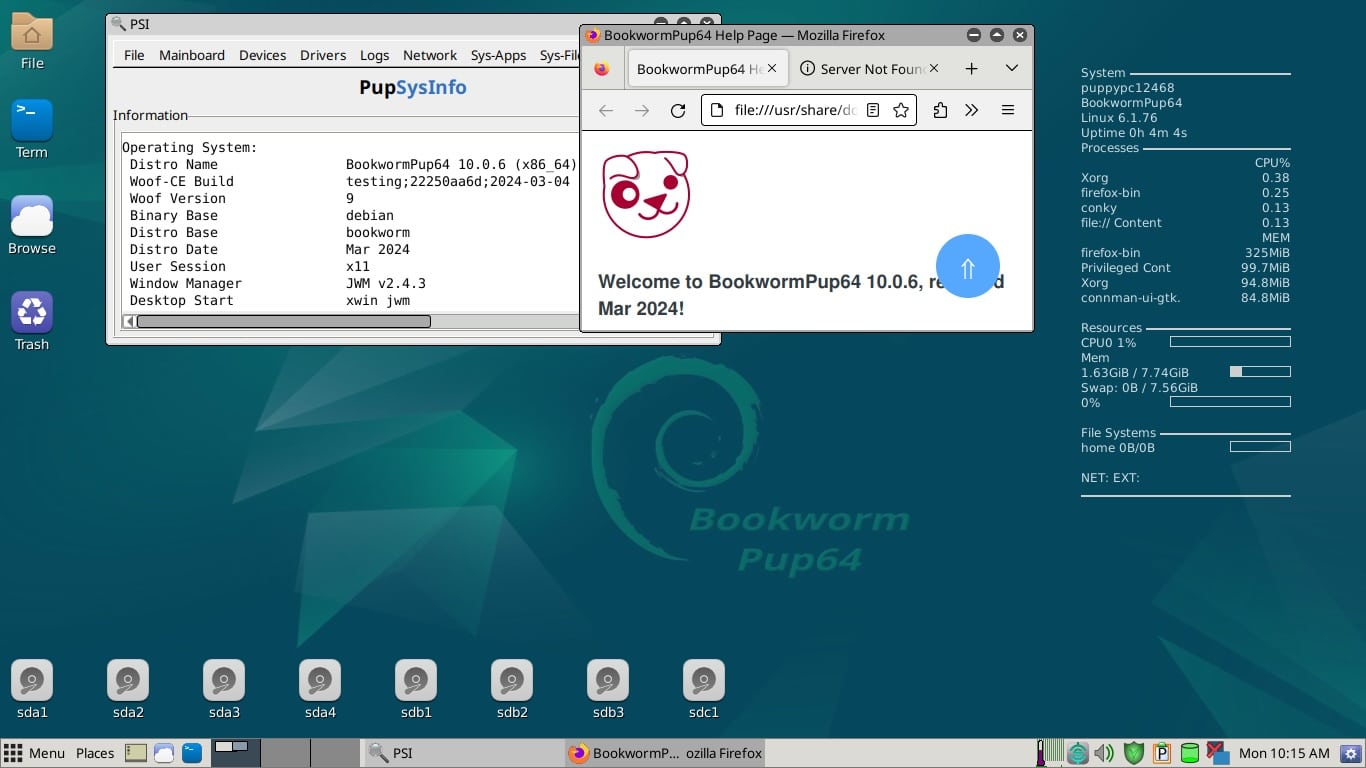

Los sistemas informáticos de I3D BC y los de I3D AC son distintos. Tienen interfaces diferentes.

En los equipos sin clasificar, de I3D BC, el fondo de la pantalla es azul oscuro, con el escudo de España en el centro y más abajo, a la derecha, los escudos del Ejército de Tierra, la Armada y el Ejército del Aire.

En la esquina superior derecha se muestra la siguiente información: Nombre de usuario, Servidor de validación, Dominio del equipo, Nombre Equipo, Dirección IP, Último arranque y Sistema Operativo.

Para la red I3D AC, clasificada, coexisten varios sistemas: Hermes y SIJE, para enviar mensajes y correos electrónicos, y el nuevo SC2N (Sistema de Mando y Control Nacional), que se está extendiendo en la estructura del Ministerio de Defensa y las Fuerzas Armadas para desplazar a otros programas y sistemas.

La pantalla del SC2N tiene un fondo azul oscuro, muestra el escudo del Centro de Sistemas y Tecnologías de la Información y las Comunicaciones (CESTIC) y el nombre “Sistema de Mando y Control Nacional”.

El SIJE es similar, pero con fondo azul claro, mientras que Hermes utiliza un formato antiguo, con fondo gris claro y una serie de espacios para rellenar.

Documentos militares clasificados

Confidencial Digital ha tenido acceso a imágenes que demuestran lo que algunos militares denuncian desde hace tiempo: que existe un descontrol en el manejo de la información clasificada, lo que ha derivado en que numerosos documentos clasificados del Ministerio de Defensa estén almacenados en las redes no clasificadas, y por lo tanto son más vulnerables a ser filtrados o robados, ya sea por un “insider”, ya sea por un ciberataque.

Las siguientes imágenes muestran que desde ordenadores de la red I3D BC de Defensa, no clasificada, los usuarios pueden tener acceso a planes, directivas, órdenes, notas informativas, en definitiva, documentos militares, que sí están catalogados como información clasificada, y que por tanto sólo deberían poder consultarse y manejarse en la red clasificada, la I3D AC.

Un ejemplo es el ya citado plan de operaciones de la misión en Líbano, ‘OPLAN 00036 del CMOPS’; una misión especialmente delicada en el último año, por la reactivación del conflicto en Oriente Próximo y la ofensiva israelí contra el sur de Líbano para responder a los ataques de los milicianos chiíes el Hizbulá.

Como se puede ver, ese plan de operaciones, clasificado como ‘Confidencial’, está accesible desde equipos informáticos no clasificados, de la red I3D BC del Ministerio de Defensa. El documento de marzo de 2022 no tiene modificaciones, ni se ha aprobado un ‘oplan’ posterior.

Malas prácticas

Tal y como se ha contado en estas páginas en ocasiones anteriores, militares han detectado que en sistemas no clasificados están almacenados documentos clasificados, que nunca deberían haber acabado en esas redes.

Las normas de seguridad de la información, y de manejo de la información clasificada, establecen que los documentos clasificados sólo pueden enviarse, recibirse y utilizarse en sistemas certificados para información clasificada.

Se hace así precisamente para proteger documentación especialmente sensible, y que, por lo delicado de los datos que contiene, se intenta evitar que sea difundida más allá del reducido círculo de personas que sí pueden tener acceso a ella.

Es una precaución básica para intentar reducir el riesgo que supone que los equipos certificados para el uso de información clasificada no tengan conexión abierta a internet.

En los puestos de la estructura del Ministerio de Defensa, el Estado Mayor de la Defensa, el Ejército de Tierra, la Armada, el Ejército del Aire, las operaciones en el exterior... donde se maneja información clasificada, hay equipos certificados para manejar esos documentos, con programas y sistemas como los ya citados (SC2N, SIJE...) para transferir entre unidades y puestos ese tipo de información.

El problema, como se ha contado en Confidencial Digital en otras ocasiones, es que algunos militares -incluidos oficiales y hasta oficiales generales- y funcionarios civiles infringen la normativa, y, por la comodidad de trabajar en el mismo terminal, manejan documentos clasificados en equipos no clasificados.

Escriben, envían, reciben, imprimen y escanean documentos clasificados fuera de la red certificada para ello. De esta forma, quedan almacenados en discos duros accesibles a distintos usuarios.

Algunos usuarios de órganos del Ministerio de Defensa, pese a la formación que reciben sobre seguridad de la información y pese a tener su Habilitación Personal de Seguridad (HPS) para manejar documentación clasificada, cometen presuntas infracciones al introducir información clasificada en la red I3D BC, no clasificada.

Esos documentos los introducen en ordenadores no clasificados, en carpetas compartidas con varios usuarios del mismo órgano o unidad, o hacen fotocopias y escaneados en fotocopiadoras y escáneres que tampoco están certificados para trabajar con documentos clasificados.

Se lo ponen más fácil a los hackers

Por estos errores o negligencias, esos documentos quedan disponibles en redes con acceso a internet, y por tanto con más posibilidades de ser atacadas por piratas informáticos deseosos de robar documentos militares.

El dominio cibernético de la guerra y del espionaje es cada vez más relevante, y por ello España y la OTAN tratan de protegerse de la amenaza de los ciberataques, especialmente en lo que afecta a la información militar más sensible y que, de caer en manos de rivales estratégicos, puede suponer una debilidad relevante.

Los ciberataques y el espionaje cibernético son una amenaza real. Recientemente se detectó que los planos del futuro radar del avión de combate Eurofighter se habían publicado en un foro de internet sobre videojuegos.

Distintos informes, como el Informe Anual de Seguridad Nacional, alertan de la actividad de hackers, algunos al servicio de servicios de inteligencia extranjeros, que tratan de obtener información valiosa colándose en los sistemas informáticos de otros países, y de organizaciones supranacionales como la OTAN y la Unión Europea.

Nota de una reunión sobre ayuda a Ucrania

Que el ‘OPLAN 00036 del CMOPS’ esté disponible para consulta en la red I3D BC (no clasificada) no es un caso aislado, según confirman las fuentes consultadas por Confidencial Digital.

Sucede lo mismo con otros documentos, muchos de ellos relacionados con las operaciones de las Fuerzas Armadas en el exterior, que también son accesibles en la red no clasificada, porque en algún momento fueron almacenados en equipos o carpetas de esa red y nunca han sido retirados.

Confidencial Digital contó que por estas redes no clasificadas circulaban documentos relacionados con un asunto que el Ministerio de Defensa trata de gestionar con cierto sigilo: la ayuda militar que los países de la OTAN prestan a Ucrania.

Ahora, ha podido constatar que en la red no clasificada I3D BC se puede consultar un documento del Estado Mayor de la Defensa, que fue clasificado como ‘Confidencial’, en el que se detallaba el contenido de una reunión celebrada en Alemania en abril de 2022 (dos meses después de empezar la invasión rusa) por el Grupo Consultivo para la Defensa de Ucrania.

Asistieron el secretario de Defensa de Estados Unidos, la ministra alemana de Defensa fue la anfitriona, acudió en persona el ministro de Defensa de Ucrania, y en total se sentaron 43 delegaciones de países de la OTAN y de fuera de la alianza, como Marruecos. España estuvo representada por el JEMAD, no por la ministra Margarita Robles.

El documento del Estado Mayor de la Defensa que ha acabado en la red no clasificada del Ministerio de Defensa revela detalles de lo que se habló en esa reunión en la base aérea de Ramstein.

Eso incluye información que dieron el “JEMAD” ucraniano y el responsable de sus servicios de inteligencia sobre la situación en el frente de batalla, con detalles de las unidades rusas desplegadas, fuerzas ucranianas que se les oponían, y sistemas de armas que Ucrania solicitaba para resistir y vencer.

También se reflejó los materiales que los representantes de distintos países ofrecían entregar a Ucrania, con cantidades y modelos concretos de sistemas de armas.

Planes confidenciales de la ONU y la UE

Aparte del citado plan de operaciones para Líbano, otros documentos confidenciales están almacenados en la red I3D BC del Ministerio de Defensa.

Es el caso del “SECEAST Operations Order nº 8/2019”. Esta orden de operaciones es un documento de la misión de Naciones Unidas en Líbano, clasificado como ‘UN Confidential’. Lo aprobó el cuartel general del Sector Este de la misión UNIFIL, que manda un general de brigada español, en septiembre de 2020.

De mayor nivel era el documento “UNIFIL FORCE ADAPTATION 2020”, aprobado en 2021 por el jefe de la misión, un general de división italiano. También estaba clasificado como ‘UN Confidential’, pero en este caso tenía un añadido llamativo: “Not releasable to LAF”, es decir, no se podía compartir con las fuerzas armadas libanesas.

No de la ONU, sino de la Unión Europea, es un borrador de plan de operaciones de la misión naval de UE para vigilar el embargo de armas a Libia, impuesto por Naciones Unidas durante la guerra civil que vivió el país norteafricano tras el derrocamiento del régimen de Muamar el Gadafi.

Ese documento, clasificado como ‘EU Confidential’, había sido elaborado por el Estado Mayor de la Unión Europea y el Servicio Europeo de Acción Exterior.

Los documentos clasificados de la ONU, la OTAN y la Unión Europea no deben tampoco salir de sus redes clasificadas específicas. Pese a ello, todos estos papeles han llegado a la red I3D no clasificada del Ministerio de Defensa.

Planes del JEMAD y el Mando de Operaciones

También han terminado almacenados en redes no clasificadas varios documentos clasificados como ‘Confidencial’ y que están relacionados con la operación de evacuación de afganos, después del regreso de los talibán al poder en Afganistán.

Por un lado, está accesible la Directiva Inicial Militar 09/22 del JEMAD para el apoyo a la acción diplomática del Ministerio de Asuntos Exteriores, Unión Europea y Cooperación en la evacuación del personal afgano designado.

Se aprobó en junio de 2022, es decir, casi un año después de la caída de Kabul en manos de los talibanes. Tras la gran evacuación de agosto de 2021, España siguió sacando de forma discreta a grupos más reducidos de afganos que habían colaborado con la embajada y las tropas españolas desde el derrocamiento del régimen talibán en 2001, y que por tanto temían represalias del nuevo régimen.

Ese documento del JEMAD era ‘Confidencial’, como igualmente la “Orden de despliegue 00118/22 del CMOPS” (del Mando de Operaciones) para la ‘Operación Irbis’, el nombre en clave de las operaciones de evacuación de afganos. También se aprobó en junio de 2022.

Hay otros documentos del ámbito del Estado Mayor de la Defensa (del Mando de Operaciones o del Estado Mayor Conjunto), que, pese a haber sido clasificados como ‘Confidencial’, llegaron a la I3D BC y allí siguen, accesibles a distintos usuarios sin necesidad de utilizar sistemas certificados para la información clasificada.

Cabe citar los siguientes:

-- Previsión de operaciones en el exterior en 2023, redactado por la División de Estrategia del Estado Mayor Conjunto y firmado por el Jefe del Estado Mayor Conjunto (JEMACON), entonces el teniente general Fernando García González-Valerio. Este documento detalla los despliegues en el exterior que se han planificado para el siguiente año, y sirve para que el Consejo de Ministros apruebe en diciembre la prórroga de esas operaciones en el exterior.

-- Actualización misiones en el exterior 30 junio 2022, que elaboró el Mando de Operaciones.

-- Directiva Inicial Militar 04/21 del JEMAD para la participación española en la misión de adiestramiento de la Unión Europea (EUTM) en Mozambique. Está fechada en 2021.

Avisos del Mando Conjunto del Ciberespacio

Fuentes consultadas por Confidencial Digital lamentan que se produzcan estas “infracciones” de las normas de seguridad de la información en el ámbito del Ministerio de Defensa.

Aseguran que en distintos ámbitos de la estructura militar es habitual que se den casos así de manejo y envío de documentos clasificados en sistemas y redes no certificados para manejar información clasificada.

Pese a que existen terminales, ordenadores con sistemas clasificados, “por dejadez y negligencia”, aseguran estas fuentes, no pocos militares y funcionarios civiles optan por lo más rápido y cómodo, de manejar documentos sensibles (y por ello clasificados) en equipos y redes no clasificados.

Todo ello contradice distintas normativas, así como avisos periódicos que reciben los militares.

El Mando Conjunto del Ciberespacio (MCCE, dependiente del Estado Mayor de la Defensa) es el responsable de seguridad de la información en los sistemas de información y telecomunicaciones del Ministerio de Defensa.

Difunde boletines de concienciación, con avisos para que los militares no bajen la guardia y no cometan negligencias que faciliten el trabajo de los piratas informáticos que atacan las redes militares de España.

Un boletín enviado el 25 de abril de 2023 alertaba del peligro de convertirse en un “Insider”: “Un insider constituye una amenaza por la cual un empleado permite que la información de la organización sea extraída o robada. Intencionado o malicioso. Involuntario: Realizado por negligencia o por no haber aplicado las medidas de seguridad adecuadas”.

Un mensaje anterior del Mando Conjunto del Ciberespacio (de septiembre de 2022) reclamaba a los militares: “Utiliza los medios y sistemas adecuados” y “nunca introduzcas información clasificada en sistemas no acreditados o no autorizados para ello”.

Normas de seguridad de la información

Una de las normas que regulan este tipo de cuestiones es la Instrucción Técnica 08/21, de 16 de mayo de 2023, del CESTIC, sobre la Política de uso de los Sistemas de Información y Telecomunicaciones (CIS/TIC) del Ministerio de Defensa.

El apartado 6.1.1. establece: “Se evitará almacenar información Clasificada, de USO OFICIAL o sensible en medios desatendidos (tales como Cds, DVDs, memorias USB, listados, etc.) o dejar visible tal información en la pantalla del ordenador. En caso de ser necesario almacenar información, se deberán usar medios acreditados, siguiendo en todo momento los procedimientos de seguridad establecidos”.

En el apartado 6.2.2. se regulan las “Actividades prohibidas para el usuario”, y cita entre ellas “Manejar información clasificada en sistemas que no estén autorizados para ello”.

Y el 6.3.2. determina que “No está permitido almacenar información clasificada en ningún tipo de dispositivo, salvo en aquellos dispositivos acreditados, tras autorización por parte del Ministerio de Defensa”.

Por tanto, la obligación de utilizar sólo sistemas acreditados para manejar la información clasificada está recogida en normas que deben conocer los militares, especialmente aquellos que reciben autorización para trabajar en puestos de la estructura del Ministerio de Defensa y las Fuerzas Armadas en los que precisamente deben utilizar documentos clasificados.

El mal uso de los sistemas informáticos no clasificados se une a otras posibles infracciones con la documentación clasificada, por ejemplo, con copias físicas en papel, que también se imprimen, fotocopian y almacenan sin cumplir los protocolos establecidos para llevar un control en este tipo de archivos especialmente delicados.

También se observan otros malos usos: mandos militares que se llevan documentos clasificados a su casa los fines de semana, documentos clasificados que quedan en carpetas o a la vista del personal de limpieza que pasa por las oficinas, militares que entran a zonas de acceso restringido (ZAR) con su teléfono móvil, o que dejan abiertas las puertas de esos lugares donde se maneja información clasificada...

Las fuentes consultadas lamentan que en España no haya unos controles más duros, por ejemplo de la Oficina Nacional de Seguridad (dependiente de la directora del Centro Nacional de Inteligencia) como los que sí existen en sedes y cuarteles generales de la OTAN. Las personas que trabajan allí deben pasar cada año un curso de seguridad sobre cómo usar, almacenar y destruir los documentos clasificados.

Cabe apuntar que, hace unos meses, la secretaria de Estado de Defensa, Amparo Valcarce, firmó una resolución “por la que se establece la Estrategia de implantación del concepto de seguridad Confianza Cero en el Ministerio de Defensa”.

El objetivo es endurecer los controles, de forma que “en todas las actuaciones referidas a seguridad de la información debe aplicarse la desconfianza por defecto”, o lo que es lo mismo, “cada usuario, dispositivo o aplicación debe ser tratado, de entrada, como no autorizado ni autenticado. Se debe garantizar que, una vez autorizados, los usuarios, dispositivos o aplicaciones acceden únicamente a los datos que necesitan y cuando los necesitan”.

Se trata de una adaptación al ámbito español de la política aprobada por la OTAN sobre el concepto Zero Trust o Confianza Cero (Zero Trust Policy) como visión de la ciberseguridad: “La aplicación de este concepto será de obligado cumplimiento para los sistemas de información y telecomunicaciones, nacionales o aliados, que transmitan, procesen o almacenen información clasificada de la Alianza Atlántica”, estableció la estrategia del Ministerio de Defensa.

De falta disciplinaria a delito

Las malas prácticas citadas ponen información delicada para la Defensa de España más accesible a los piratas informáticos.

Por eso, estas mismas fuentes señalan que, quienes actúan así, pueden estar cometiendo diversas faltas disciplinarias, incluso delitos.

Apuntan a los militares que, por desidia, trabajan en equipos no clasificados, pero también a los jefes (oficiales e incluso generales) que lo permiten, o que incluso lo fomentan y lo ordenan. Relatan casos como el de un mando que ordena a un suboficial que le envíe un documento clasificado por un sistema de mensajería no clasificado, como Outlook.

De igual, forma responsabilizan de estas actuaciones a los responsables superiores que deben velar y vigilar por que en los distintos ámbitos del Ministerio de Defensa se cumpla la normativa sobre seguridad de la información: la secretaria de Estado de Defensa, que tiene la consideración de director de seguridad de la información en el ministerio; el director del CESTIC, que planifica y coordina la política de seguridad de la información del ministerio y controla su cumplimiento; el secretario general técnico, responsable del Área de Seguridad de la Información en los Documentos; el director general de Infraestructura, responsable del Área de Seguridad de la Información en las Instalaciones; el comandante jefe del Mando Conjunto de Ciberespacio, responsable del Área de Seguridad de la Información en los Sistemas de Información y Telecomunicaciones...

La Ley Orgánica 8/2014, de 4 de diciembre, de Régimen Disciplinario de las Fuerzas Armadas, establece en el artículo 6.12 que “la inexactitud en el cumplimiento de las normas de seguridad”, “así como en materia de obligada reserva” es falta leve cuando no constituya infracción más grave o delito.

En el artículo 7.18 se advierte que “no guardar la debida discreción sobre materias objeto de reserva interna o sobre asuntos relacionados con la seguridad y defensa nacional” es falta grave cuando no constituya falta muy grave o delito; y el artículo 8.4, que “el incumplimiento del deber de reserva sobre secretos oficiales y materias clasificadas” es falta muy grave, cuando no constituyan delito.

El Código Penal Militar llega a castigar con pena de prisión de quince a veinticinco años por delito de traición militar a quien “en situación de conflicto armado” se procurare o difundiera “información clasificada como reservada o secreta o de interés militar susceptible de perjudicar a la seguridad o a la defensa nacionales, o de los medios técnicos o sistemas empleados por las Fuerzas Armadas”, “o la revelase a potencia extranjera, asociación u organismo internacional”(artículo 25).

También el Código Penal ordinario persigue a “el que, por razón de su cargo, comisión o servicio, tenga en su poder o conozca oficialmente objetos o información legalmente calificada como reservada o secreta o de interés militar, relativos a la seguridad nacional o la defensa nacional, y por imprudencia grave dé lugar a que sean conocidos por persona no autorizada o divulgados, publicados o inutilizados” (artículo 601). La condena es mucho más suave, de hasta un año, y algo más para militares.

_general.jpg?v=63903558199)